BLOG

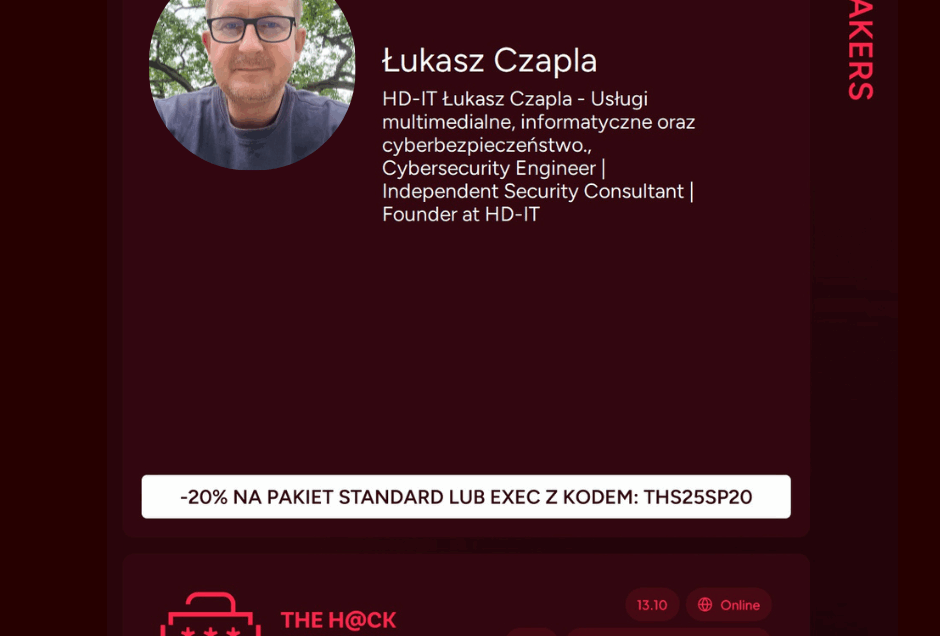

W październiku miałem zaszczyt wystąpić jako prelegent – prezentacja VoD-podczas The Hack Summit 2025 w Warszawie – jednej z największych i najważniejszych konferencji...

Od lat jednym z najczęściej używanych narzędzi do sprawdzania podejrzanych plików jest VirusTotal. Serwis ten działa jak zbiorowy „skaner”, łącząc silniki wielu...

Kiedy mówimy o cyberatakach, zwykle myślimy o zainfekowanych komputerach, wykradzionych hasłach czy zablokowanych serwerach. Tymczasem najcenniejszym celem dla hakerów...

Wyobraź sobie, że próbujesz wejść na ulubioną stronę internetową, a ta w ogóle się nie ładuje. Miliony ludzi klikają w tym samym czasie, ale serwery nie nadążają....

Mam ogromną przyjemność poinformować, że w tegorocznej edycji The Hack Summit The Hack Summit – jednej z największych konferencji poświęconej CyberSec w Polsce...

Profesjonalne logo dla Twojej marki – unikalny projekt dopasowany do Twoich potrzeb!Logo to wizytówka Twojej firmy – powinno być rozpoznawalne, estetyczne i dopasowane...

Czym jest atak DDoS i jak działa?Atak DDoS (Distributed Denial of Service) to jeden z najczęściej stosowanych ataków cybernetycznych, mający na celu przeciążenie serwera,...

Użytkownicy Androida i ich prywatność Nowe badania przeprowadzone przez specjalistów w Dublinie ujawniają, że urządzenia z Androidem przekazują dane do Google,...

Luka w LibreOffice umożliwiająca uruchamianie skryptów przez makraW LibreOffice odkryto podatność CVE-2025-1080, która pozwalała na zdalne wykonywanie skryptów przy...

Nowe wersje Chrome i Firefox – poprawki bezpieczeństwaWe wtorek wydano stabilne wersje przeglądarek Chrome 134 i Firefox 136, zawierające poprawki dla wielu podatności,...

Page 1 of 10