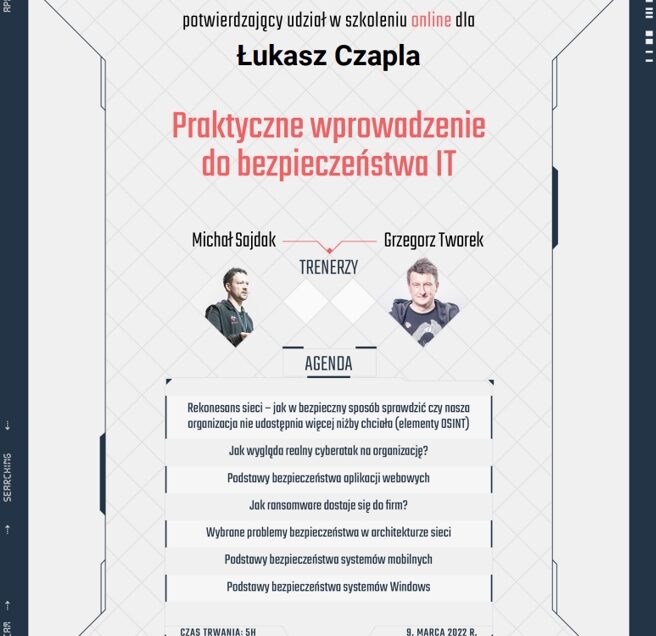

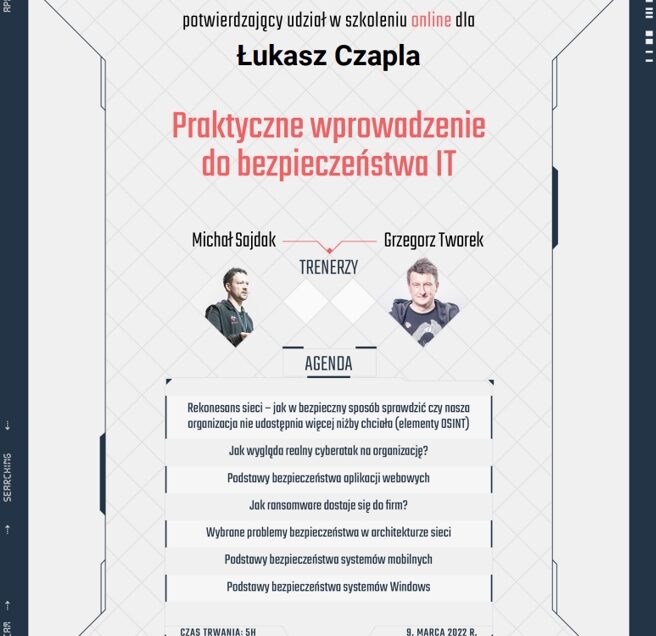

"Praktyczne wprowadzenie do bezpieczeństwa IT"

Szkolenie "Praktyczne wprowadzenie do bezpieczeństwa IT", w którym brałem udział, oferowane przez Securitum to kompleksowe wprowadzenie w kluczowe zagadnienia z zakresu cyberbezpieczeństwa, przeznaczone dla osób chcących wzmocnić wiedzę i umiejętności ochrony infrastruktury IT. Szczegółowa agenda obejmowała:

W skrócie poznanie jak przeprowadzać rekonesans sieciowy, czyli proces gromadzenia informacji na temat infrastruktury IT organizacji bez angażowania jej zasobów.

Podstawowe zasady bezpieczeństwa aplikacji internetowych. Omówiono najczęstsze podatności aplikacji webowych, takie jak SQL Injection, Cross-Site Scripting (XSS) czy Cross-Site Request Forgery (CSRF).

Omówiono, jak ransomware przenika do systemów, jakie są jego wektory ataku (np. phishing, złośliwe załączniki) oraz jak chronić firmę przed tego rodzaju zagrożeniem.

Ten blok szkoleniowy skupił się na zagrożeniach wynikających z architektury sieciowej oraz sposobach ich minimalizowania: segmentacja sieci, kontrola dostępu czy zarządzaniem urządzeniami sieciowymi i ich zabezpieczaniem.

Systemy mobilne są coraz częstszym celem ataków, zwłaszcza w kontekście pracy zdalnej i BYOD (Bring Your Own Device). Omówione zostały podstawowe techniki zabezpieczania urządzeń mobilnych, jak również najczęstsze zagrożenia, takie jak złośliwe aplikacje i ataki phishingowe skierowane na użytkowników smartfonów i tabletów.

Jak zabezpieczać systemy Windows poprzez konfigurację zabezpieczeń, monitorowanie aktywności użytkowników, stosowanie polityk haseł oraz korzystanie z funkcji takich jak BitLocker czy Windows Defender.

Szkolenie trwało 5 godzin i dostarczyło szerokiego zakresu wiedzy na temat podstaw cyberbezpieczeństwa oraz praktycznych narzędzi do ochrony systemów IT. Gorąco polecam!!!

Leave a reply