Najlepsze certyfikaty na start kariery w Security IT - artykuł dla Stowarzyszenia 17 53 C

Wejście do branży Security IT to krok, który wiele osób rozważa, widząc, jak przyszłościowy jest ten obszar. Niniejszy artykuł stanowi wprowadzenie dla tych, którzy dopiero zaczynają przygodę z cyberbezpieczeństwem. Omówię, czym jest cyberbezpieczeństwo, a także zaprezentuję jedną z najlepszych ścieżek certyfikacji dla początkujących specjalistów.

Czym jest cyberbezpieczeństwo?

Cyberbezpieczeństwo to dziedzina IT, której celem jest ochrona systemów komputerowych, sieci oraz danych przed cyberzagrożeniami. Opiera się na zestawie technik i procedur, które mają za zadanie zabezpieczyć informacje przed nieautoryzowanym dostępem, cyberatakami, kradzieżą danych i innymi zagrożeniami. Jest to dziedzina interdyscyplinarna, która łączy wiedzę z informatyki, matematyki, inżynierii, zarządzania oraz prawa. Oprócz działań technicznych, jak testowanie penetracyjne i audyty bezpieczeństwa, duże znaczenie ma tutaj również edukacja, szkolenia i zgodność z regulacjami prawnymi, takimi jak RODO czy standardy ISO 27001.

Specjalizacje w Security IT

Cyberbezpieczeństwo obejmuje wiele specjalizacji, co pozwala na szeroki wybór kierunku rozwoju. Wyróżniamy m.in.:

- Bezpieczeństwo sieci (Network Security) – zabezpieczanie infrastruktury sieciowej.

- Bezpieczeństwo aplikacji (Application Security) – ochrona aplikacji przed lukami.

- Zarządzanie dostępem (Access Management) – kontrolowanie dostępu do zasobów.

- Bezpieczeństwo danych (Data Security) i ochrona przed utratą danych (DLP) – zabezpieczenie danych przed utratą i nieautoryzowanym dostępem.

- Bezpieczeństwo w chmurze (Cloud Security) – ochrona danych i aplikacji w chmurze.

- Bezpieczeństwo IoT (Internet of Things Security) – zabezpieczenie urządzeń podłączonych do internetu.

Jak rozpocząć edukację?

Start w cyberbezpieczeństwie może być wyzwaniem, ale jednocześnie ekscytującą przygodą. Dla osób z podstawową wiedzą z informatyki pomocne mogą być platformy, takie jak TryHackMe czy HackTheBox, które umożliwiają naukę w praktyczny sposób, od podstaw do bardziej zaawansowanych technik.

Moja droga – kurs HackerU i studia z cyberbezpieczeństwa

Moje pierwsze kroki w kierunku cybersecurity wiązały się z kursem HackerU, jednak zrezygnowałem na jego zaawansowanym etapie, gdy zdecydowałem się na studia inżynierskie z zakresu analityki cyberbezpieczeństwa. W trakcie studiów uczyłem się programowania od podstaw, poznając takie języki jak Assembler, C, C++, Java i C#. Rozwijałem także swoje umiejętności w zakresie baz danych oraz pracy w powłoce Bash, co umożliwiło mi głębsze zrozumienie systemów operacyjnych i programowania na niskim poziomie.

Certyfikacja jako element rozwoju w cyberbezpieczeństwie

Certyfikaty stanowią kluczowy element rozwoju w tej dziedzinie. Dla początkujących świetnym wyborem jest Certified in Cybersecurity (CC) od ISC2. Organizacja ta, znana jako International Information System Security Certification Consortium, jest jednym z największych dostawców certyfikacji i szkoleń dla profesjonalistów IT. Dzięki inicjatywie „One Million Certified in Cybersecurity” ISC2 oferuje darmowe szkolenie i egzamin, co stanowi doskonałą okazję dla osób stawiających pierwsze kroki w tej branży.

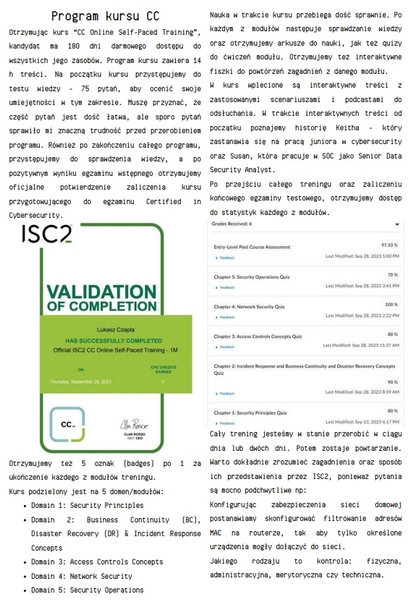

Certyfikacja Certified in Cybersecurity (CC) od ISC2 obejmuje pięć modułów, które stanowią kompleksowy przegląd kluczowych zagadnień z zakresu cyberbezpieczeństwa. Moduły te są podstawą do zdobycia wiedzy na poziomie początkującym i przygotowują do zrozumienia szerokiego spektrum zagadnień związanych z ochroną informacji. Oto krótkie omówienie każdego z nich:

Zasady bezpieczeństwa (Security Principles)

Ten moduł skupia się na podstawowych zasadach cyberbezpieczeństwa, takich jak Triada CIA (Confidentiality – Poufność, Integrity – Integralność, Availability – Dostępność). Omawiane są tutaj kluczowe terminy, m.in. dane osobowe (PII) oraz pojęcia związane z zarządzaniem ryzykiem i kontrolami bezpieczeństwa. Moduł przedstawia również klasyfikację zabezpieczeń oraz terminologię, która jest istotna w kontekście ochrony danych i systemów.Ciągłość biznesowa, odzyskiwanie po awarii i reagowanie na incydenty (Business Continuity, Disaster Recovery & Incident Response)

Moduł ten podkreśla znaczenie zapewnienia ciągłości działania w przypadku incydentów oraz konieczność posiadania planów odzyskiwania po awarii. Obejmuje definicje kluczowych terminów, takich jak „breach” (naruszenie), „threat” (zagrożenie) oraz opisuje strategie reagowania na incydenty i zabezpieczania zasobów. Uczestnicy poznają też różne aspekty dostępności, które mają na celu utrzymanie operacyjności organizacji w sytuacjach kryzysowych.Koncepcje kontroli dostępu (Access Control Concepts)

Ten moduł omawia różne typy kontroli dostępu – zarówno fizyczne, jak i logiczne. Wyjaśnia, dlaczego zarządzanie dostępem jest kluczowe w zabezpieczaniu zasobów oraz przedstawia pojęcia takie jak „Defense in Depth” (obrona warstwowa), „Principle of Least Privilege” (zasada najmniejszych uprawnień) i inne. W module omówiono także trzy główne modele kontroli dostępu: DAC (Discretionary Access Control), MAC (Mandatory Access Control) oraz RBAC (Role-Based Access Control).Bezpieczeństwo sieci (Network Security)

W ramach tego modułu przedstawione są zagrożenia i ataki sieciowe, takie jak spoofing, DoS/DDoS, oraz typowe metody ich wykrywania (np. za pomocą IDS/NIDS/HIDS czy SIEM). Omawia również podstawy funkcjonowania sieci, różne protokoły, warstwy sieciowe oraz różnice między IPv4 a IPv6. Moduł kładzie nacisk na znaczenie odpowiedniej konfiguracji i ochrony sieci, szczególnie w kontekście bezpieczeństwa danych w chmurze oraz zarządzania ryzykiem związanym z działaniem sieci.Operacje bezpieczeństwa (Security Operations)

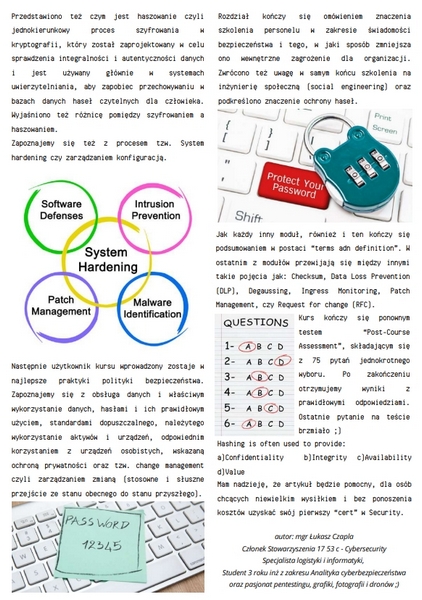

Ostatni moduł poświęcony jest codziennym operacjom związanym z zarządzaniem bezpieczeństwem w organizacji. Uczestnicy dowiadują się o procesach szyfrowania, haszowania oraz zarządzania konfiguracją. Moduł omawia także zasady „system hardening” (utwardzania systemów), ochrony danych, zarządzania zmianą oraz zasady bezpieczeństwa operacyjnego. W końcowej części modułu pojawiają się zagadnienia związane z inżynierią społeczną (social engineering) oraz dobre praktyki polityki bezpieczeństwa.

Każdy moduł jest zakończony quizem i zestawem materiałów do nauki, co pozwala na przyswojenie wiedzy i sprawdzenie swoich umiejętności przed przystąpieniem do egzaminu końcowego. Szkolenie „Certified in Cybersecurity” stanowi solidny fundament dla osób wchodzących do branży cyberbezpieczeństwa, oferując przegląd kluczowych zagadnień w sposób przystępny i praktyczny.

Podsumowanie

Podróż do świata cyberbezpieczeństwa wymaga czasu i cierpliwości, jednak dzięki solidnym podstawom i odpowiednim certyfikatom możliwe jest zdobycie niezbędnych kwalifikacji. Wybór odpowiedniego certyfikatu, jak Certified in Cybersecurity, może być świetnym pierwszym krokiem, a edukacja akademicka zapewni solidne fundamenty do dalszego rozwoju.

Leave a reply