W październiku miałem zaszczyt wystąpić jako prelegent – prezentacja VoD-podczas The Hack Summit 2025 w Warszawie – jednej z największych i najważniejszych konferencji poświęconych cyberbezpieczeństwu w Polsce.

Moja prelekcja została wybrana przez Radę Programową spośród wielu zgłoszeń z całego kraju, co było dla mnie ogromnym wyróżnieniem.

To wyjątkowe doświadczenie pozwoliło mi podzielić się wiedzą z obszaru audytu i zabezpieczania infrastruktury IoT, testów penetracyjnych i monitoringu SOC – oraz wymienić się doświadczeniami z ekspertami z branży.

Dziękuję organizatorom Fundacja Academic Partners za profesjonalne wydarzenie oraz wszystkim, którzy wspierają mnie w tej drodze.

Celem prezentacji było pokazanie, że bezpieczeństwo konsumenta urządzeń IoT-a zależy nie tylko od konfiguracji infrastruktury domowej, ale od decyzji podejmowanych na etapie projektowania urządzeń.

Producenci mogą celowo wprowadzać wsparcie dla starszych protokołów, by uniknąć problemów z kompatybilnością- większe koszty. W ramach projektu inżynierskiego zrealizowanego na kierunku Informatyka (specjalność: Cyberbezpieczeństwo), przeprowadziłem kompleksowy audyt bezpieczeństwa infrastruktury domowej wyposażonej w urządzenia IoT. Projekt obejmował testy penetracyjne przy użyciu Kali Linux i narzędzi takich jak Nessus, Nmap, Metasploit oraz mitmproxy.

Podczas audytu zidentyfikowałem szereg realnych podatności, m.in. otwarte porty, przestarzałe wersje protokołów TLS (1.0/1.1), brak wymuszenia HSTS oraz możliwość przeprowadzenia ataku typu MITM z podmianą certyfikatu. Szczególną uwagę poświęcono problemom z wdrażaniem TLS 1.3 w urządzeniach Smart TV i AGD – m.in. analizie implementacji biblioteki mbedTLS i ograniczeniom wynikającym z łańcucha dostaw czy zgodności regionalnej.

Prezentacja w trakcie The Hack Summit pokazała również, jak zostały wdrożone konkretne środki zaradcze: segmentacja sieci (VLAN), konfiguracja firewalla na MikroTik, aktualizacja polityk bezpieczeństwa, a także integracja z systemem monitoringu sieciowego (Splunk/Wazuh).

Producenci celowo utrzymują wsparcie dla starych protokołów (TLS 1.0/1.1), co wynika z kompromisu między bezpieczeństwem a kompatybilnością. Wystąpienie pokazuje, jak audyt sieci może odzwierciedlać również problemy dla małych firm – zwłaszcza tych, które nie posiadają dedykowanych zespołów ds. bezpieczeństwa. Wnioski z wystąpienia mogą pomóc administratorom w skutecznym zabezpieczeniu infrastruktury IoT oraz zainspirować producentów do lepszego zarządzania cyklem życia produktów i bezpieczeństwem firmware. Wiele małych przedsiębiorstw nie segmentuje sieci, co skutkuje tym, że urządzenia IoT (np.kamery, drukarki, systemy automatyki) współdzielą przestrzeń sieciową z komputerami firmowymi. Taka architektura stanowi poważną lukę w bezpieczeństwie, umożliwiając atakującym eskalację poziomą i dalsze poruszanie się po sieci w razie naruszenia jednego z urządzeń.

hasztag#Cybersecurity hasztag#TheHackSummit hasztag#SOC hasztag#IoTSecurity hasztag#OSINT hasztag#Infosec hasztag#Speaker

Bez kategorii

Od lat jednym z najczęściej używanych narzędzi do sprawdzania podejrzanych plików jest VirusTotal. Serwis ten działa jak zbiorowy „skaner”, łącząc silniki wielu programów antywirusowych w jednym miejscu. Ale to nie jedyna opcja – w sieci istnieje kilka innych usług, które oferują własne podejście do analizy złośliwego oprogramowania.

Intezer Analyze

To narzędzie wyróżnia się nietypowym podejściem: zamiast tylko skanować, analizuje „kod genetyczny” pliku. Dzięki temu potrafi wykrywać pokrewieństwa między rodzinami malware i wskazywać ich pochodzenie.

ANY.RUN

Interaktywny sandbox online – możesz na własne oczy zobaczyć, jak działa podejrzany plik: jakie procesy uruchamia, jakie pliki tworzy, z jakimi serwerami się łączy. To świetne narzędzie do nauki i praktycznej analizy.

Hybrid Analysis

Platforma łącząca analizę statyczną i dynamiczną. Nie tylko sprawdza plik, ale też uruchamia go w kontrolowanym środowisku, by zobaczyć, jak się zachowuje. Dzięki temu ujawnia ukryte funkcje malware.

VirSCAN.org

Podobnie jak Jotti, VirSCAN pozwala bezpłatnie zweryfikować pliki w wielu antywirusach. Ma jednak mniejszy limit wielkości (20 MB).

DOCGuard

Skupia się na strukturze dokumentów – wykrywa nietypowe elementy i może szybko wskazać, czy dany plik wymaga dalszego badania.

Metadefender Cloud

Stworzony przez OPSWAT, ten serwis idzie krok dalej niż klasyczne skanowanie. Oprócz sprawdzania plików, adresów IP czy URL-i potrafi także oczyszczać dokumenty z ukrytego, szkodliwego kodu.

AlienVault

To już nie tylko skaner, ale pełna platforma bezpieczeństwa. Łączy w sobie system SIEM, analizę podatności, IDS i bazę wiedzy o zagrożeniach.

OPSWAT FileScan

Prosty, ale skuteczny skaner oparty na silnikach AV. Wygodny jako szybki filtr przed głębszą analizą.

ReversingLabs

Ogromne repozytorium danych o złośliwym i legalnym oprogramowaniu. Daje bardzo szczegółowy wgląd w pliki i pozwala wykrywać mniej oczywiste zagrożenia.

Jotti’s Malware Scan

Prosta, darmowa i szybka usługa online. Wrzucasz plik (do 100 MB), a system skanuje go kilkoma silnikami antywirusowymi naraz.

Kiedy mówimy o cyberatakach, zwykle myślimy o zainfekowanych komputerach, wykradzionych hasłach czy zablokowanych serwerach. Tymczasem najcenniejszym celem dla hakerów nie są pojedyncze urządzenia, ale kręgosłup internetu – sieci telekomunikacyjne i infrastruktura, która łączy cały świat.

Dlaczego sieci komunikacyjne są tak atrakcyjne?

Wyobraźmy sobie autostradę. Zamiast kilku samochodów jednocześnie, codziennie przejeżdżają po niej miliony pojazdów. Jeśli ktoś przejmie kontrolę nad jednym węzłem, może sparaliżować ruch w całym kraju. Dokładnie tak samo działa to w cyfrowym świecie – włamanie się do infrastruktury operatora telekomunikacyjnego daje dostęp do ogromnych ilości danych i do tysięcy organizacji jednocześnie.

Motywacje hakerów są różne:

- geopolityka – państwa szpiegują państwa, budując profile obywateli i instytucji,

- szpiegostwo gospodarcze – konkurencja chce poznać tajemnice biznesowe,

- zysk finansowy – dane zdobyte w taki sposób można sprzedać lub wykorzystać do wymuszeń.

Broń wbudowana w samą sieć

Co najbardziej niepokoi ekspertów? To, że przestępcy coraz częściej nie muszą instalować własnych programów. Wykorzystują narzędzia już obecne w sieci – np. systemy monitoringu ruchu czy mechanizmy legalnego podsłuchu, które normalnie służą rządom. Zamiast tworzyć coś nowego, atakujący po prostu „żyją w cieniu” istniejących rozwiązań.

Takie działania pozwalają im nie tylko przechwytywać metadane (np. kto z kim się kontaktuje), ale też treść rozmów czy wiadomości. To już nie są zwykłe włamania – to długotrwała inwigilacja, w której dane zbierane są latami i mogą być wykorzystywane w różnych celach.

Nowe oblicze ataków – AI i psychologia

Do technicznych sztuczek dochodzi jeszcze inny element: manipulacja człowiekiem. Z pomocą sztucznej inteligencji tworzone są przekonujące wiadomości phishingowe, głosy podszywające się pod pracowników IT, a nawet deepfake’i. To sprawia, że granica między oszustwem a rzeczywistością zaciera się coraz bardziej.

Globalny problem, lokalne luki

Jednym z największych wyzwań są regulacje prawne. Każdy kraj ma własne zasady dotyczące prywatności, retencji danych czy raportowania incydentów. Hakerzy wykorzystują te różnice – bo wystarczy słaby punkt w jednym państwie, by podważyć bezpieczeństwo całego łańcucha komunikacji.

Jak się bronić?

Eksperci radzą, by przyjąć zasadę: zakładamy, że intruz już jest w sieci. To wymusza inne podejście:

- szyfrowanie komunikacji end-to-end, aby dane były bezużyteczne nawet po przejęciu,

- silne uwierzytelnianie (MFA, logowanie bez hasła),

- regularne aktualizacje i usuwanie zbędnych usług na urządzeniach sieciowych,

- szkolenie pracowników w zakresie rozpoznawania manipulacji i socjotechniki.

Podsumowanie

Walka o bezpieczeństwo sieci komunikacyjnych to nie tylko kwestia technologii. To także gra polityczna, gospodarcza i psychologiczna. Internet stał się areną, na której ścierają się państwa, korporacje i grupy przestępcze. A my wszyscy – korzystając z telefonów, komputerów i sieci – stajemy się częścią tej gry, często nawet o tym nie wiedząc.

Wyobraź sobie, że próbujesz wejść na ulubioną stronę internetową, a ta w ogóle się nie ładuje. Miliony ludzi klikają w tym samym czasie, ale serwery nie nadążają. To mniej więcej tak, jakby cała Europa nagle chciała zadzwonić na jeden numer telefonu – efekt? Linia jest przeciążona i nikt się nie dodzwoni.

Tak właśnie działa atak DDoS (Distributed Denial of Service), a na początku września 2025 roku wydarzył się jeden z największych w historii Europy. Firma FastNetMon poinformowała, że zidentyfikowała falę złośliwego ruchu, która osiągnęła tempo aż 1,5 miliarda pakietów na sekundę.

Armia urządzeń codziennego użytku

Co w tym najbardziej niepokojące? Do przeprowadzenia ataku nie użyto superkomputerów ani serwerowni ukrytych w podziemiach. Cyberprzestępcy sięgnęli po… domowe routery, kamery internetowe i urządzenia IoT. Tysiące takich sprzętów, rozsianych po całym świecie, zostało przejętych i zamienionych w cyfrowych żołnierzy. Razem wysyłały tak ogromne ilości danych, że nawet profesjonalna infrastruktura miała problem, by to wytrzymać.

Rosnąca fala cyberzagrożeń

To nie pierwszy taki przypadek. Kilka dni wcześniej inna firma bezpieczeństwa, Cloudflare, informowała o odparciu ataku o mocy 11,5 Tbps. Oba wydarzenia pokazują, że cyberprzestępcy podnoszą poprzeczkę coraz wyżej – a każda kolejna fala uderza mocniej i szybciej.

Co mówią specjaliści?

Eksperci nie mają złudzeń: jeśli nie zaczniemy poważniej traktować zabezpieczeń, takie sytuacje będą powtarzać się coraz częściej. Największym problemem są zwykłe urządzenia, które podłączamy do internetu i… zapominamy o ich aktualizacjach. Router, kamera, inteligentna żarówka – wszystko to może stać się częścią cyberarmii, jeśli nie zadbamy o bezpieczeństwo.

Dlaczego to ważne dla zwykłych użytkowników?

Bo w praktyce każdy z nas może nieświadomie brać udział w takim ataku. Wystarczy, że mamy stary router z fabrycznym hasłem albo inteligentny gadżet kupiony „za grosze” bez certyfikatów bezpieczeństwa. Cyberprzestępcy tylko czekają na takie okazje.

Podsumowanie

Rekordowy atak DDoS z września 2025 roku to kolejny dowód, że internet nie jest już spokojnym miejscem dla nikogo. To globalne pole bitwy, w którym zamiast armat i czołgów używa się kabli, pakietów i botnetów. A my – jako użytkownicy – musimy pamiętać, że nawet najmniejszy router czy kamera w naszym domu może stać się elementem tej wojny.

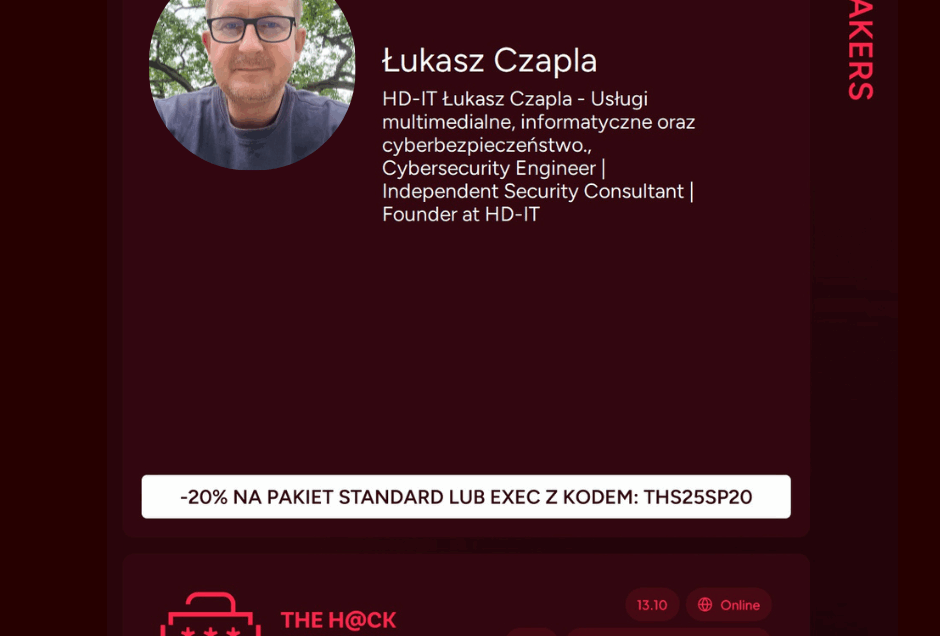

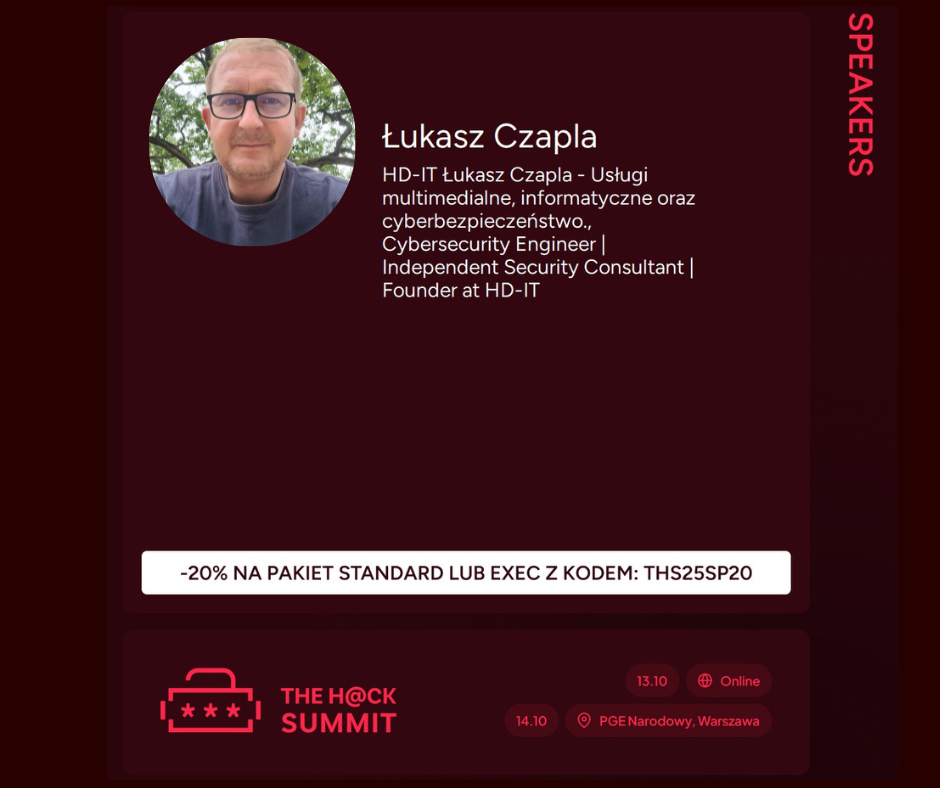

Mam ogromną przyjemność poinformować, że w tegorocznej edycji The Hack Summit The Hack Summit – jednej z największych konferencji poświęconej CyberSec w Polsce – w ramach ścieżki Hardware, IoT & OT Security, wygłoszę prelekcję VoD zatytułowaną: „Wnioski z audytu domowej sieci – testy penetracyjne VLAN IoT z wykorzystaniem Kali Linux”, która została wybrana w ramach selekcji przez Radę Programową, złożoną z uznanych liderów cyberbezpieczeństwa.

W związku z tym, już 13.10 Online i 14.10 w Warszawie, (PGE Narodowy, Warszawa) zapraszamy na kolejną edycję The Hack Summit – jedną z największych polskich konferencji o cyberbezpieczeństwie. Organizatorzy oraz Członkowie Rady Programowej przygotowali dla Was ciekawą i bogatą Agendę, w której znajdziecie 20+ ścieżek tematycznych, ponad 250 wystąpień, networking, afterparty i wiele więcej…

Mam nadzieję, że do zobaczenia!

—

Do 30.09.2025, ze specjalnym kodem rabatowym od Rady Programowej: THS25SP20 możecie kupić bilet Standard lub Exec 20% taniej.

—

Więcej informacji i rejestracja na: https://thehacksummit.com/

I am pleased to announce that at this year’s edition of The Hack Summit—one of the largest cybersecurity conferences in Poland—I will be delivering a VoD presentation titled „Conclusions from a Home Network Audit – IoT VLAN Penetration Testing Using Kali Linux,” as part of the Hardware, IoT & OT Security track. The presentation was selected by the Program Council, comprised of recognized cybersecurity leaders.

In connection with this, on October 13th Online and October 14th in Warsaw (PGE Narodowy, Warsaw), we invite you to the next edition of The Hack Summit —one of the largest cybersecurity conferences in Poland. The Organizers and Program Council Members have prepared an exciting and diverse Agenda, featuring 20+ thematic tracks, over 250 presentations, networking, an afterparty, and much more…

Hope to see you there!

—

Until 30.09.2025, with the special discount code from the Program Council: THS25SP20, you can purchase a Standard or Executive ticket with a 20% discount.

More information and registration at: https://thehacksummit.com/

#TheHackSummit #HackSummit #CyberSecurityConference #CyberConference #TechConference #InfoSecConference #CyberSecurity #InfoSec #ITSecurity #WhiteHatHacker #EthicalHacking #BlueTeam #RedTeam #ThreatHunting

#PenTesting #VulnerabilityManagement #IoTSecurity

#HardwareSecurity #VLANSecurity #KaliLinux

#PenetrationTesting #NetworkSecurity #HomeLab #CyberSecCommunity #TechTalk #CyberSecExpert

Testy Penetracyjne: Ocena Bezpieczeństwa Routera MikroTik i Próby Ataku

Cel testu

Celem testów było sprawdzenie poziomu zabezpieczeń routera MikroTik, identyfikacja potencjalnych podatności oraz przeprowadzenie ataków mających na celu uzyskanie nieautoryzowanego dostępu. Wykorzystano różne techniki, w tym brute-force z narzędziem Hydra, testy podatności na SQL Injection oraz Cross-Site Scripting (XSS). Działania przeprowadzone na własnej infrastrukturze sieciowej w ramach projektu inżynierskiego.

Przebieg testów

Skanowanie dostępnych usług

- nmap wykazał, że port 80 jest otwarty, co sugerowało dostępność interfejsu WebFig oraz panelu logowania.

- Nikto wykazał brak niektórych nagłówków bezpieczeństwa (X-Frame-Options, X-Content-Type-Options), co mogło sprzyjać atakom typu Clickjacking.

Atak siłowy (brute-force) na panel logowania – Hydra

- Użyto narzędzia Hydra, aby sprawdzić podatność na ataki brute-force przeciwko logowaniu do WebFig.

- Próby logowania były rejestrowane w logach routera jako seria błędnych uwierzytelnień, widocznych w terminalu MikroTik (

system,error,critical login failure). - Po kilku próbach atak został zatrzymany, ponieważ router blokował zbyt dużą liczbę błędnych logowań.

Enumeracja zasobów

- Przeprowadzono skanowanie katalogów za pomocą Gobuster, które ujawniło kilka dostępnych plików HTML i PHP na serwerze.

- Analiza pliku robots.txt oraz nagłówków HTTP przy użyciu Curl wykazała brak istotnych zabezpieczeń, ale również brak wrażliwych plików konfiguracyjnych.

Próba SQL Injection

- Wprowadzono popularne payloady SQL Injection w polu logowania (

' OR '1'='1' LIMIT 1 --). - Router nie był podatny na ten typ ataku – interfejs poprawnie obsługiwał wejściowe dane.

- Wprowadzono popularne payloady SQL Injection w polu logowania (

Test podatności na XSS

- Sprawdzono, czy router prawidłowo filtruje dane wejściowe poprzez wprowadzenie JavaScript Injection (

<script>alert('XSS')</script>). - Atak się nie powiódł – wejście zostało poprawnie zneutralizowane.

- Sprawdzono, czy router prawidłowo filtruje dane wejściowe poprzez wprowadzenie JavaScript Injection (

Monitorowanie logów systemowych

- Logi routera wskazywały na intensywne próby logowania podczas ataku Hydra, co potwierdziło, że MikroTik rejestruje takie aktywności i może potencjalnie stosować mechanizmy blokowania atakujących IP.

Wnioski i rekomendacje

Brak podatności na SQL Injection i XSS, co świadczy o poprawnym zabezpieczeniu logowania.

Router był podatny na ataki brute-force, co oznacza, że brakowało mechanizmu skutecznie blokującego wielokrotne próby logowania z niepoprawnymi danymi.

Hydra ujawniła rejestrowanie ataków w logach WebFig, co pozwala administratorom wykrywać próby nieautoryzowanego dostępu.

Zalecenia:

- Wdrożenie mechanizmu blokady IP po kilku nieudanych próbach logowania.

- Użycie dodatkowych metod uwierzytelniania, np. CAPTCHA.

- Monitorowanie logów w celu wykrywania anomalii w ruchu sieciowym.

- Dodanie odpowiednich nagłówków zabezpieczeń HTTP, by zmniejszyć ryzyko ataków webowych.

Test wykazał, że router MikroTik posiada pewne mechanizmy ochrony, ale atak brute-force mógł stanowić realne zagrożenie, jeśli nie zostaną wdrożone dodatkowe zabezpieczenia.