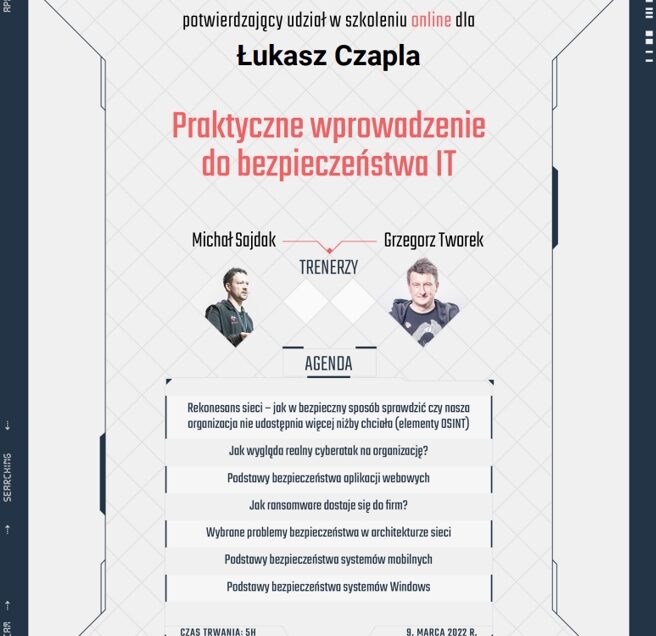

"Praktyczne wprowadzenie do bezpieczeństwa IT"

Szkolenie "Praktyczne wprowadzenie do bezpieczeństwa IT", w którym brałem udział, oferowane przez Securitum to kompleksowe wprowadzenie w kluczowe zagadnienia z zakresu cyberbezpieczeństwa, przeznaczone dla osób chcących wzmocnić wiedzę i umiejętności ochrony infrastruktury IT. Szczegółowa agenda obejmowała:

W skrócie poznanie jak przeprowadzać rekonesans sieciowy, czyli proces gromadzenia informacji na temat infrastruktury IT organizacji bez angażowania jej zasobów.

Podstawowe zasady bezpieczeństwa aplikacji internetowych. Omówiono najczęstsze podatności aplikacji webowych, takie jak SQL Injection, Cross-Site Scripting (XSS) czy Cross-Site Request Forgery (CSRF).

Omówiono, jak ransomware przenika do systemów, jakie są jego wektory ataku (np. phishing, złośliwe załączniki) oraz jak chronić firmę przed tego rodzaju zagrożeniem.

Ten blok szkoleniowy skupił się na zagrożeniach wynikających z architektury sieciowej oraz sposobach ich minimalizowania: segmentacja sieci, kontrola dostępu czy zarządzaniem urządzeniami sieciowymi i ich zabezpieczaniem.

Systemy mobilne są coraz częstszym celem ataków, zwłaszcza w kontekście pracy zdalnej i BYOD (Bring Your Own Device). Omówione zostały podstawowe techniki zabezpieczania urządzeń mobilnych, jak również najczęstsze zagrożenia, takie jak złośliwe aplikacje i ataki phishingowe skierowane na użytkowników smartfonów i tabletów.

Jak zabezpieczać systemy Windows poprzez konfigurację zabezpieczeń, monitorowanie aktywności użytkowników, stosowanie polityk haseł oraz korzystanie z funkcji takich jak BitLocker czy Windows Defender.

Szkolenie trwało 5 godzin i dostarczyło szerokiego zakresu wiedzy na temat podstaw cyberbezpieczeństwa oraz praktycznych narzędzi do ochrony systemów IT. Gorąco polecam!!!

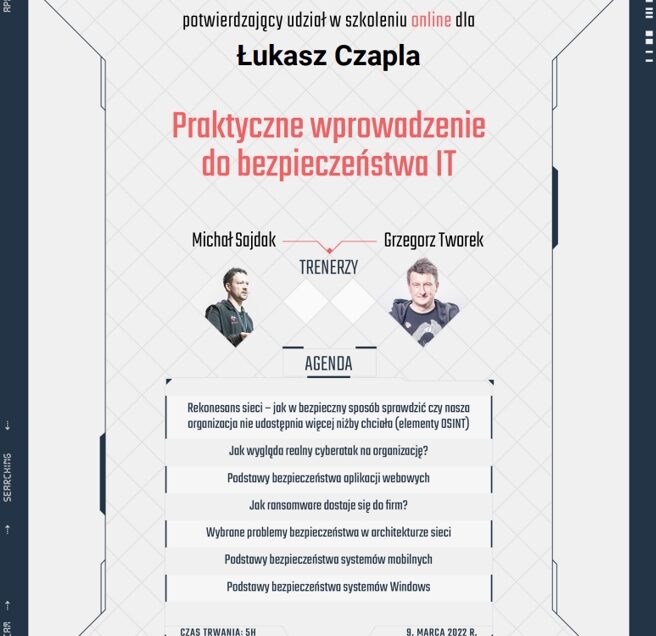

Powrót na studia po 12 latach dośc ekscytujący. W 2006 ukończyłem mgr w Górnośląskiej Wyższej Szkole Handlowej w Katowicach, potem jeszcze podyplomówka w Wyższej Szkole Logistyki. W 2008 postanowiłem , że wystarczy...

Na początku 2021 czyli pod 12 latach od zakończenia studiów podyplomowych, postanowiłem wrócić na Informatykę. Od jakiegoś czasu interesowała mnie tematyka bezpieczeństwa IT, etycznego hackingu itd. Poza tym, świadcząc usługi komputerowe i multimedialne, pomyślałem, że rozszerzą zakres usług o bardziej specjalistyczne.

Tym samym - za mną I semestr Informatyki. Nie powiem, że było łatwo - nie było. Miałem nawet myśl, by zrezygnować. Kiedyś już - w 2001 roku - porzuciłem Informatykę. Studiowałem wtedy na dziennych na UŚ.

Jednak postanowiłem się nie poddawać i zagłębić w Pascala, Język C, Asemblera i podstawy algorytmów. Matematyka natomiast - czysta przyjemność 😉

Semestr II z Informatyki właśnie się zaczyna 😉

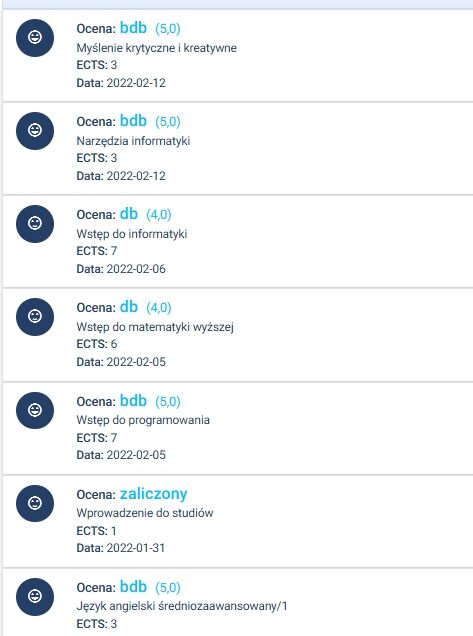

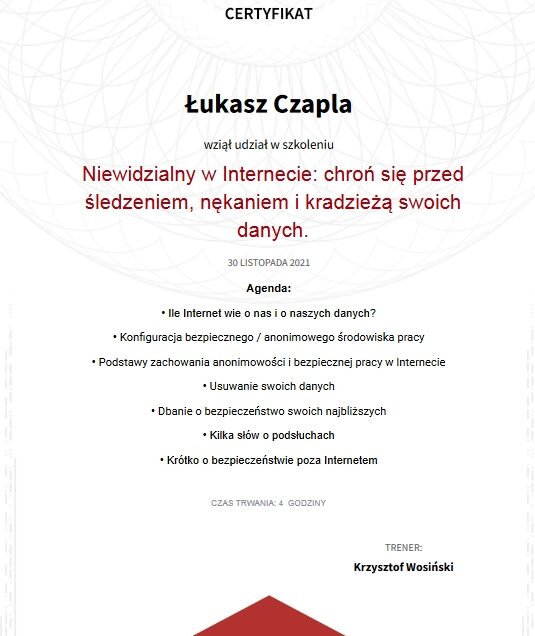

W grudniu 2021 wziąłem udział w kolejnym 4 godzinnym szkoleniu od specjalistów ds. bezpieczeństwa IT, firmy Securitum IT / Sekurak.

Mimo sporej ilości materiałów do przyswojenia podczas I semestru studiów inżynierskich na Informatyce, uważam udział w szkoleniu za ważny w zdobywaniu kolejnych obszarów wiedzy w nowej pasji jaką stało się cyberbezpieczeństwo.

Polecam tym samym wszystkim szkolenia od Sekurak. Poniżej kilka słów o szkoleniu, które zakończyło się otrzymaniem kolejnego certyfikatu 😉

Szkolenie rozpoczęło się od wprowadzenia do zagadnień inżynierii społecznej, omawiając techniki manipulacji, które wykorzystują słabości ludzkiej psychiki do wyłudzania informacji.

Następnie skupiono się na phishingu, analizując różne metody tego typu ataków oraz pokazując, jak cyberprzestępcy konstruują swoje wiadomości, aby wzbudzić zaufanie ofiary.

Na zakończenie, uczestnicy otrzymali zestaw praktycznych porad skierowanych zarówno do osób nietechnicznych, jak i zespołów symulujących ataki (red teams) oraz obrońców (blue teams), co miało na celu zwiększenie ich świadomości i przygotowanie do odpowiedniej reakcji na próby manipulacji i wyłudzeń.

Niedawno brałem udział w kolejnym szkoleniu od Securitum IT.

Szkolenie obejmowało szeroki zakres zagadnień związanych z ochroną prywatności i bezpieczeństwa danych w Internecie. Zaczynając od analizy, ile informacji na nasz temat można znaleźć w sieci, następnie przedstawiane zostały metody konfiguracji bezpiecznego i anonimowego środowiska pracy, kluczowego dla osób chcących minimalizować swoją widoczność w sieci. Wprowadzenie do podstaw anonimowości i bezpiecznej pracy w Internecie pomaga zrozumieć zasady, dzięki którym można ograniczyć ryzyko wycieku danych.

Kolejne moduły szkolenia obejmowały techniki usuwania prywatnych informacji z różnych źródeł, a także dbanie o bezpieczeństwo członków rodziny – szczególnie istotne w kontekście cyfrowych zagrożeń i ochrony tożsamości. Wspomniano też tematykę podsłuchów, aby zrozumieć, jak mogą działać takie narzędzia oraz jakie zabezpieczenia stosować. Omawiane były także zagadnienia bezpieczeństwa poza Internetem, co pozwala na głębsze spojrzenie na ochronę prywatności i bezpieczeństwa w życiu codziennym.

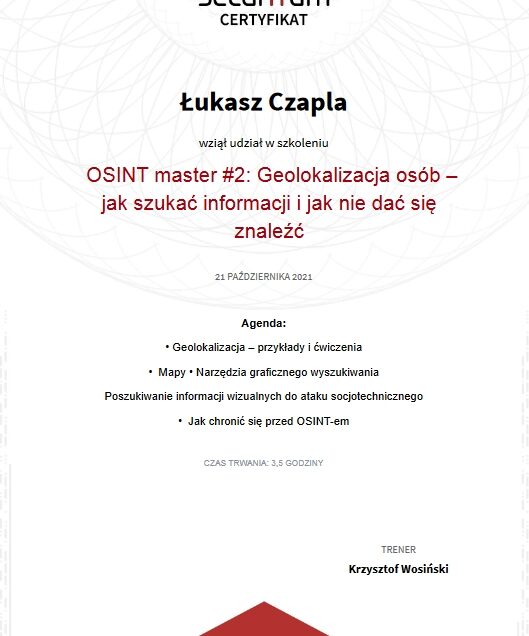

W październiku 2021 miałem przyjemność brać udział w kolejnym szkoleniu od Sekurak z zakresu OSINT master związanych z geolokacją: Jak szukać informacji i jak nie dać się

znaleźć.

Szkolenie obejmowało kluczowe zagadnienia związane z geolokalizacją, analizą map oraz wyszukiwaniem graficznym, co pozwala podczas zbierania danych na precyzyjne określanie lokalizacji miejsc i osób na podstawie dostępnych danych wizualnych. Część szkolenia poświęcona mapom i narzędziom graficznego wyszukiwania pokazała, jak analizować i interpretować dane wizualne, w tym zdjęcia i filmy, aby uzyskać więcej informacji o miejscach i obiektach.

Skupiono się też na poszukiwaniu informacji wizualnych, które mogłyby być użyte w atakach socjotechnicznych, co pozwoliło na lepsze zrozumienie zagrożeń wynikających z dostępności danych wizualnych w Internecie. Szkolenie kończyło się częścią dotyczącą ochrony przed OSINT-em, w której przedstawiono techniki minimalizowania ryzyka ujawnienia wrażliwych informacji.

W październiku 2021 wziąłem udział szkoleniu w Securitum IT / Sekurak z zakresu pozyskiwania danych z internetu przy użyciu metod i narzędzi OSINT (Open-Source Inteligence), które gorąco polecam.

Program rozpoczyna się od wprowadzenia do korzystania z otwartych źródeł, co stanowi fundament działań OSINT, szczególnie w kontekście etyki i legalności pozyskiwania danych. Kolejnym etapem jest nauka wyszukiwania informacji o osobach, co obejmuje analizę ich obecności w mediach społecznościowych i innych dostępnych publicznie rejestrach. Szkolenie uwzględnia także poszukiwanie informacji o pojazdach i nieruchomościach, co pozwala na śledzenie powiązań majątkowych i lokalizacji osób lub organizacji.

Ważnym elementem agendy jest analiza multimediów, czyli pozyskiwanie informacji na podstawie zdjęć i filmów, nauka, jak wyciągać kluczowe informacje z obrazów, takie jak lokalizacja lub data ich wykonania, przydatne szczególnie w analizach dowodowych i bezpieczeństwa.

Z myślą aby poszerzyć zakres naszych usług informatycznych, które świadczę dla Was od kilku lat, o te bardziej specjalistyczne i myślę - bardzo potrzebne, w październiku 2021 rozpoczynam studia inżynierskie z Informatyki w WSB - National Louis University w Nowym Sączu. Studia ze specjalizacją Analityka Cyberbezpieczeństwa pozwolą mi w przyszłości wyjść na przeciw oczekiwań i problemów wielu z Was.

Po zakończeniu dwóch etapów (2020 i pierwsza połowa 2021) na kursie HackerU w Collegium da Vinci w Poznaniu stwierdziłem, że brak mi solidnych fundamentów w tak poważnej tematyce. A zdobycie tak obszernej wiedzy w kilka miesięcy podczas kursu byłoby trudne i myślę mało efektywne. Nowa przygoda / nowy etap w HD-IT & LDI STUDIO właśnie się zaczyna 😉

Jestem po egzaminach z drugiego etapu świetnego kursu w tematyce cybersecurity : HackerU. Mimo, że egzamin i szkolenie odbywa się w j. angielskim, mogę stwierdzić, że znajomość języka na poziomie B2 w zupełności wystarcza.

Kilka słów na temat szkolenia , wrażeń oraz przemyśleń.

HackerU to działający od ponad 20 lat czołowy izraelski instytut zajmujący się technologią informacyjną i cyberbezpieczeństwem. Oferuje programy edukacyjne o wysokiej wartości merytorycznej, które przygotowują specjalistów do pracy w zaawansowanych technologiach.

W ostatnich latach zapotrzebowanie na ekspertów od cyberbezpieczeństwa, takich jak etyczni hakerzy, gwałtownie wzrosło, a więc szkolenia z zakresu bezpieczeństwa IT również zaczęły się pojawiać w ofercie instytucji edukacyjnych. Program Red Team Specialist w HackerU pozwala zrozumieć sposób myślenia cyberprzestępcy, umożliwiając dokładną analizę najnowszych technologii i metod zabezpieczania danych.

Faza pierwsza szkolenia wprowadza do podstaw cyberbezpieczeństwa z następującym

po nich testem diagnostycznym.

Uczestnicy którzy pomyślnie zdali

test, przystępują do Fazy

drugiej - Sorting. Po przejściu fazy drugiej - możemy przystąpić do głównego - ponad 600 h kursu.

W fazie pierwszej mamy tzw. Introduction to Cybersecurity, następnie moduł Network Fundamentals, moduł dotyczący analizy ruchu sieciowego - Traffic Analysis oraz ostatni z zakresu wirtualizacji.

Faza druga jest bardziej zaawansowana, aby wykluczyć osoby, które nie poradzą sobie w fazie głównej. Zapewnia ona podstawowy

zestaw umiejętności, których potrzebują

studenci cybersec, aby

poradzić sobie z mocno zaawansowanym

materiałem i koncepcjami ostatniego , trzeciego etapu kursu. Pod koniec

Fazy 2-giej studenci przystępują

do egzaminu pisemnego, w którym ocenione są nabyte umiejętności. Po

egzaminie każdy student bierze udział

w spotkaniu egzaminacyjnym 1 na

1 z instruktorem. W fazie drugiej przygotowujemy maszyne wirtualną z systemem Kali Linux, zapoznajemy się z narzędziami takimi jak Wire Shark, cyklami cyberataku czy anonimizacją. Tutaj też zapoznajemy się z labem - laboratoria cybernetyczne w czasie

rzeczywistym .

Przechodząc przez oba etapy, wiele się nauczyłem, jak też zobaczyłem w jakim kierunku zdobywać wiedzę. Najważniejsze , co zrozumiałem - nauka od fundamentów. Mimo, że dostałem zgodę na wejście do głównego etapu, zaliczając egzamin na koniec etapu sortującego, doszedłem do wniosku, że najlepszą ścieżką będą studia informatyczne. Mimo, iż zapewne dałbym sobie radę zgłębić obszary wiedzy w trzecim etapie w dość mocno przyśpieszonym trybie, to uważam, że dalej brakowałoby mi podstaw, wiedza mogłaby być niepełna. Dlatego postanowiłem , że jeszcze tego roku rozpocznę studia w zakresie cyberbezpieczeństwa.

Mimo to, dla osób, którym nie zależy na zdobyciu wiedzy od fundamentów - wiedzy informatycznej - szkolenie HackerU w zakresie cyberbezpieczeństwa jest naprawdę świetnym szkoleniem. Co do kosztów - ocenę pozostawiam każdemu z osobna.

Pandemia COVID-19 przyniosła ogromne zmiany w sposobie, w jaki pracujemy i uczymy się. Wraz z wprowadzeniem obowiązkowej pracy i nauki zdalnej znacznie wzrosło zapotrzebowanie na komputery, laptopy oraz sprawny sprzęt elektroniczny. W efekcie wiele osób zaczęło sięgać po dawno zapomniane laptopy oraz komputery stacjonarne, które, mimo lat użytkowania, wciąż mogą pełnić funkcję domowych centrów pracy i nauki.

Stare laptopy, które zalegały w szafach, zaczęły trafiać do serwisów – odkurzane i gotowe, by ponownie służyć właścicielom. Okazało się, że wiele z tych urządzeń można szybko i stosunkowo tanio przywrócić do życia. Czasem wystarczy drobna modernizacja, by znacznie poprawić ich wydajność i komfort pracy. Wymiana dysku na szybki SSD, zwiększenie pamięci RAM, czy nawet instalacja nowszej wersji systemu operacyjnego może diametralnie odmienić możliwości starszych komputerów. Tego typu rozwiązania są przyjazne nie tylko dla portfela, ale i dla środowiska, gdyż zmniejszają ilość elektrośmieci.

Oszczędność – Nowy komputer to duży wydatek, zwłaszcza gdy chcemy kupić sprzęt o wysokiej wydajności. Tymczasem koszt modernizacji starszego laptopa jest znacznie niższy, a efekty mogą w pełni zaspokoić potrzeby do pracy czy nauki.

Ekologia – Recykling starszych urządzeń elektronicznych wpisuje się w ideę dbania o środowisko. Wykorzystanie starszych laptopów zmniejsza ilość e-odpadów, co jest istotnym elementem walki o zrównoważony rozwój.

Personalizacja – Serwis oferujący modernizację starych komputerów może dostosować urządzenie do konkretnych potrzeb użytkownika – od zwiększenia wydajności, przez instalację przydatnych programów, po optymalizację działania baterii.

Jeśli posiadasz stary laptop lub komputer stacjonarny, który chcesz wykorzystać do pracy zdalnej lub nauki online, zapraszam do skorzystania z naszej oferty. Specjalizujemy się w kompleksowych usługach, które obejmują:

Skontaktuj się z nami, aby umówić się na diagnozę sprzętu i uzyskać indywidualną wycenę. W czasie pandemii uratowaliśmy już wiele komputerów, które na nowo wspierają swoich właścicieli w codziennej pracy i nauce – dołącz do nich i daj swojemu sprzętowi drugą szansę!

Zaledwie kilka lat temu wielu z nas po raz pierwszy usłyszało o kryptowalutach i blockchainie – technologii, która zrewolucjonizowała sposób myślenia o finansach i bezpieczeństwie w sieci. W miarę jak rósł rynek kryptowalut, rosła też liczba zagrożeń związanych z ich przechowywaniem i wymianą. Właśnie wtedy wielu entuzjastów kryptowalut – w tym ja – odkryło, że bezpieczeństwo IT to nie tylko ochrona przed cyberatakami, ale także fascynująca dziedzina pełna wyzwań i możliwości.

Kryptowaluty, w przeciwieństwie do tradycyjnych systemów finansowych, nie mają centralnego pośrednika, co daje użytkownikom pełną kontrolę nad swoimi funduszami. Z drugiej strony, sprawia to również, że odpowiedzialność za ich ochronę spada wyłącznie na użytkownika. W przypadku kradzieży klucza prywatnego lub włamania do portfela, odzyskanie środków jest praktycznie niemożliwe.

Ta specyfika sprawiła, że bezpieczeństwo stało się absolutnym priorytetem dla osób zajmujących się kryptowalutami. Dowiedziałem się o takich pojęciach jak dwuskładnikowe uwierzytelnianie (2FA), zimne portfele, haszowanie czy klucze prywatne. Wkrótce zdałem sobie sprawę, że bezpieczeństwo w IT to dziedzina, która sięga daleko poza świat kryptowalut i jest niezwykle istotna w dzisiejszym cyfrowym świecie.

Dla każdego, kto zaczyna swoją przygodę z bezpieczeństwem IT, podstawy można znaleźć na forach kryptowalutowych, blogach oraz w materiałach edukacyjnych na temat ochrony portfeli i transakcji. Dla mnie było to prawdziwe odkrycie – od czytania o zagrożeniach typu phishing i malware, po naukę konfigurowania własnego portfela sprzętowego, jak Ledger Nano S. W miarę pogłębiania wiedzy na temat ochrony kryptowalut, zacząłem coraz bardziej interesować się szeroko pojętym bezpieczeństwem sieciowym i ochroną danych.

Moja fascynacja bezpieczeństwem kryptowalut naturalnie rozwinęła się w pasję do cyberbezpieczeństwa. W 2019 roku bezpieczeństwo IT to temat, który zyskuje na znaczeniu na całym świecie. Coraz więcej firm szuka specjalistów ds. bezpieczeństwa, którzy pomogą chronić ich dane przed cyberatakami. Dziś wiem, że zagrożenia takie jak ransomware, ataki DDoS czy włamania do baz danych mogą dotknąć każdego – od dużych organizacji po użytkowników domowych.

Zacząłem eksperymentować z narzędziami takimi jak Kali Linux, które służą do testowania bezpieczeństwa sieci i są często używane przez specjalistów ds. cybersecurity. Każde kolejne odkrycie i każde nowe narzędzie sprawiały, że świat IT stawał się dla mnie coraz bardziej fascynujący.

Dzięki kryptowalutom trafiłem na zupełnie nową ścieżkę rozwoju. W 2019 roku cyberbezpieczeństwo to jedna z najszybciej rozwijających się dziedzin, a zapotrzebowanie na specjalistów jest ogromne. Od banków, przez rządy, po start-upy – każdy potrzebuje dziś skutecznych zabezpieczeń i ochrony danych.

Kryptowaluty były dla mnie tylko początkiem tej podróży, która otworzyła przede mną drzwi do świata IT. Dziś wiem, że wiedza o zabezpieczeniach to nie tylko gwarancja bezpieczeństwa moich aktywów, ale także możliwość rozwijania się zawodowo w przyszłościowej branży.

Kryptowaluty zainspirowały mnie do poznania zagadnień związanych z bezpieczeństwem cyfrowym i stały się początkiem mojej pasji do cyberbezpieczeństwa. Jeśli zaczynasz swoją przygodę z kryptowalutami, zachęcam do zgłębienia tematu bezpieczeństwa IT – bo to nie tylko klucz do ochrony twoich środków, ale także fascynująca dziedzina, która może zmienić Twoje podejście do technologii i otworzyć przed Tobą zupełnie nowe możliwości.