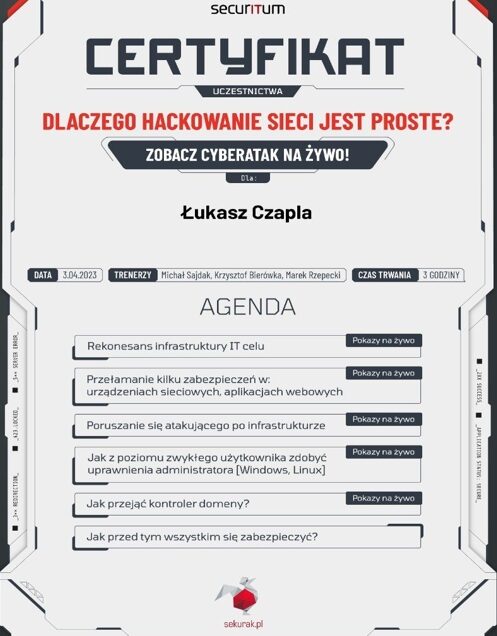

Zobacz cyberatak na żywo

Szkolenie "Dlaczego hakowanie sieci jest proste? Zobacz cyberatak na żywo!" pokazuje, jak łatwo można przeprowadzić ataki na infrastrukturę IT i sieci. Intensywne, trzygodzinne szkolenie, którego celem było nie tylko przedstawienie technik wykorzystywanych przez cyberprzestępców, ale także ukazanie, jak zabezpieczyć się przed takimi atakami.

Rekonesans infrastruktury IT celu

Wstępne rozpoznanie infrastruktury IT celu. Dzięki temu cyberprzestępcy zbierają informacje o systemach i aplikacjach, co stanowi podstawę do dalszych etapów ataku.

Przełamanie zabezpieczeń w urządzeniach sieciowych i aplikacjach webowych

Szkolenie pokazuje na żywo, jak można pokonać różne zabezpieczenia stosowane w urządzeniach sieciowych i aplikacjach webowych.

Poruszanie się atakującego po infrastrukturze

Po przełamaniu pierwszych zabezpieczeń atakujący zazwyczaj przemieszcza się po infrastrukturze, by uzyskać dostęp do większej ilości zasobów. Pokazano jak wyglądają ruchy atakującego w sieci oraz jakie techniki są stosowane, aby obejść dodatkowe zabezpieczenia.

Eskalacja uprawnień – zdobywanie uprawnień administratora

Ta część kursu dotyczy technik eskalacji uprawnień, czyli przejęcia wyższych uprawnień przez atakującego. Jak cyberprzestępcy mogą zdobyć prawa administratora w systemach Windows i Linux, co umożliwia im pełną kontrolę nad środowiskiem IT.

Przejęcie kontrolera domeny

Przejęcie kontrolera domeny to jedno z najpoważniejszych zagrożeń, ponieważ daje atakującemu pełen dostęp do infrastruktury organizacji. Podczas szkolenia pokazane jest, jak może dojść do takiego przejęcia, co daje powagę zagrożenia i konieczność odpowiednich zabezpieczeń.

Zabezpieczenia przed atakami

Ostatni moduł szkolenia to omówienie sposobów obrony przed przedstawionymi technikami ataków.

Szkolenie dostarcza realnej wiedzy o tym, jak łatwo może dojść do włamania i jakie kroki podejmują cyberprzestępcy, by przejąć kontrolę nad infrastrukturą IT. Wiedza z tego kursu to nie tylko metody ataku, ale przede wszystkim informacja, jak chronić swoje systemy i zapobiegać realnym zagrożeniom.

Leave a reply